BSI IT-Grundschutz

Der BSI IT-Grundschutz ist ein umfassendes Rahmenwerk, entwickelt vom Bundesamt für Sicherheit in der Informationstechnik (BSI). Es bietet Unternehmen und Institutionen strukturierte Ansätze zur systematischen Absicherung ihrer IT-Infrastrukturen gegen Cyber-Angriffe, Datenverluste und andere Sicherheitsrisiken. Der IT-Grundschutz ist praxiserprobt, flexibel und modular, wodurch er für Organisationen verschiedenster Größen und Branchen geeignet ist.

Erfahren Sie im Folgenden, wie der BSI IT-Grundschutz Ihnen dabei helfen kann, ein robustes Informationssicherheitsmanagementsystem (ISMS) aufzubauen, Risiken zu minimieren und gesetzliche Anforderungen zu erfüllen.

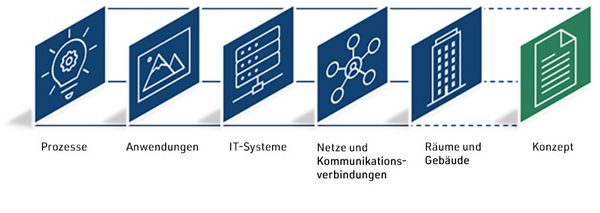

Schichten des IT-Grundschutzes

Der zentrale Leitgedanke des IT-Grundschutzes ist es, die Realität so genau wie möglich in einem Sicherheitskonzept zu modellieren und abzubilden. Dazu werden verschiedene Schichten betrachtet, die für eine umfassende Sicherheitsbetrachtung entscheidend sind.

Ein zentraler Bestandteil des BSI IT-Grundschutzes ist der Aufbau und Betrieb eines Informationssicherheitsmanagementsystems (ISMS). Dieses ISMS beinhaltet eine Sammlung von Prozessen, Verfahren und Richtlinien, die darauf abzielen, die Informationssicherheit in einem Unternehmen zu definieren, zu steuern, zu kontrollieren und kontinuierlich zu verbessern. Dabei stehen die Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit von Informationen im Mittelpunkt. Diese gewährleisten, dass alle Daten und Systeme vor unbefugtem Zugriff, Manipulation und Ausfällen geschützt sind.

Der IT-Grundschutz zeichnet sich durch seine Flexibilität und Modularität aus, sodass Organisationen klein anfangen und ihr Sicherheitsniveau schrittweise ausbauen können. Die BSI-Standards bieten dabei drei verschiedene Ansätze:

- Basis-Absicherung: Ideal für kleinere und mittlere Unternehmen. Sie erfordert vergleichsweise wenig Aufwand und bietet eine grundlegende Erstabsicherung, indem wesentliche Schutzmaßnahmen für die wichtigsten IT-Systeme und Daten implementiert werden.

- Kern-Absicherung: Hierbei werden besonders wichtige Bereiche und kritische IT-Systeme (sogenannte Kronjuwelen) gezielt abgesichert. Die Kern-Absicherung konzentriert sich auf Maßnahmen, die für den Schutz jener besonders schützenswerter Geschäftsprozesse am wichtigsten sind.

- Standard-Absicherung: Diese Variante zielt auf den Aufbau eines vollständigen ISMS ab. Die Standard-Absicherung umfasst dabei eine detaillierte Risikoanalyse, die Implementierung aller relevanten Sicherheitsmaßnahmen und eine kontinuierliche Verbesserung des Sicherheitsniveaus.

Diese verschiedenen Absicherungsvarianten ermöglichen es Unternehmen und Institutionen, ihr Sicherheitsniveau schrittweise und nach ihren individuellen Anforderungen auf- und auszubauen.

IT-Grundschutz-Kompendium und IT-Grundschutz-Standards

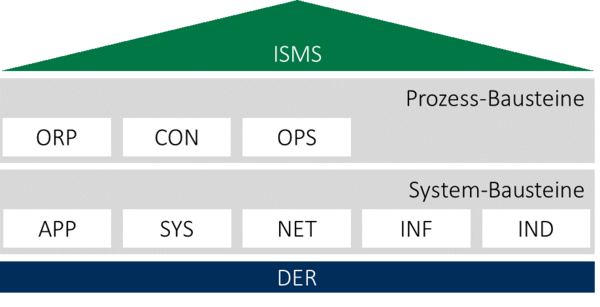

Das IT-Grundschutz-Kompendium ist das zentrale Werkzeug des BSI IT-Grundschutzes. Es besteht aus rund 100 modularen Bausteinen, die verschiedene Aspekte der Informationssicherheit abdecken. Um diese Auswahl zu erleichtern, sind die Bausteine im IT-Grundschutz-Kompendium zunächst in Prozess- und System-Bausteine aufgeteilt und diese jeweils in einzelne Schichten untergliedert.

Die Prozess-Bausteine unterteilen sich in die folgenden Schichten: Sicherheitsmanagement (ISMS), Organisation und Personal (ORP), Konzepte und Vorgehensweisen (CON), Betrieb (OPS), Detektion und Reaktion (DER).

Innerhalb der System-Bausteine werden die Schichten Anwendungen (APP), IT-Systeme (SYS), Netze und Kommunikation (NET), Infrastruktur (INF) und Industrielle IT (IND) unterschieden.

Die BSI-Standards ergänzen das IT-Grundschutz-Kompendium und bieten detaillierte Anleitungen für den Aufbau und Betrieb eines ISMS. Zu diesen Standards gehören:

- BSI-Standard 200-1: Beschreibt die grundlegenden Anforderungen an ein ISMS und gibt einen Überblick über notwendige Komponenten und Verantwortlichkeiten.

- BSI-Standard 200-2: Erläutert die IT-Grundschutz-Methodik und beschreibt die drei Absicherungsvarianten (Basis-, Kern- und Standard-Absicherung). Dieser Standard bietet eine schrittweise Anleitung zur Implementierung und Aufrechterhaltung eines ISMS.

- BSI-Standard 200-3: Stellt ein vereinfachtes Verfahren zur Risikoanalyse dar und beschreibt die risikobezogenen Arbeitsschritte bei der Umsetzung des IT-Grundschutzes.

Die Kombination aus Kompendium und BSI-Standards bietet Unternehmen und Institutionen eine umfassende und praxisnahe Basis für die Umsetzung von Informationssicherheitsmaßnahmen.

Warum BSI IT-Grundschutz? Die Vorteile für Unternehmen und Institutionen

Der IT-Grundschutz bietet zahlreiche Vorteile für Organisationen, die ihre Informationssicherheit effektiv steuern, schützen, optimieren und kontinuierlich verbessern möchten:

✔ Praxiserprobte Maßnahmen mit hoher Wirksamkeit: Die Bausteine des IT-Grundschutzes basieren auf bewährten Verfahren und haben sich in verschiedensten Szenarien als wirksam erwiesen.

✔ Effiziente Anwendung durch Soll-Ist-Vergleich: Der IT-Grundschutz ermöglicht es, den aktuellen Sicherheitsstatus durch Soll-Ist-Vergleiche effizient zu bewerten. Dies erleichtert die Identifikation von Schwachstellen und die Ableitung gezielter Maßnahmen.

✔ Kompakte Informationssicherheitskonzepte durch Referenzquellen: Die Nutzung standardisierter Bausteine erleichtert die Erstellung und Implementierung von holistischen Informationssicherheitskonzepten.

✔ Flexibilität und Aktualisierbarkeit: Der modulare Aufbau des IT-Grundschutz-Kompendiums ermöglicht es, spezifische Bausteine gezielt auszuwählen und individuell anzupassen. Das ISMS lässt sich flexibel erweitern und aktualisieren, um neuen Bedrohungen und technologischen Entwicklungen gerecht zu werden.

✔ ISO/IEC 27001 Zertifizierung: Die Zertifizierung ISO 27001 auf Basis von IT-Grundschutz bietet die Möglichkeit, Ihr ISMS offiziell zertifizieren zu lassen. Dies vermittelt nach außen ein hohes Niveau an Informationssicherheit, stärkt das Vertrauen von Kunden und Partnern und verschafft Ihnen einen Wettbewerbsvorteil.